CRYPTOLOCKER:

E' se i tuoi dati fossero presi in ostaggio?

Si chiama CRYPTOLOCKER l'ultimo, pericoloso VIRUS che sta infettando migliaia di PC nel mondo dal settembre 2013* (data del primo rilevamento). Gli Stati Uniti sono il bersaglio più colpito ma anche in Europa il numero di “vittime” sembra destinato a salire; in Italia sono già parecchie le testimonianze di privati e aziende che si sono ritrovati di fronte a tale minaccia.

Ne sono colpiti i sistemi Windows, ma i sistemi Macintosh sono “portatori sani”.

*fonte: Kaspersky, Sophos, Symantec

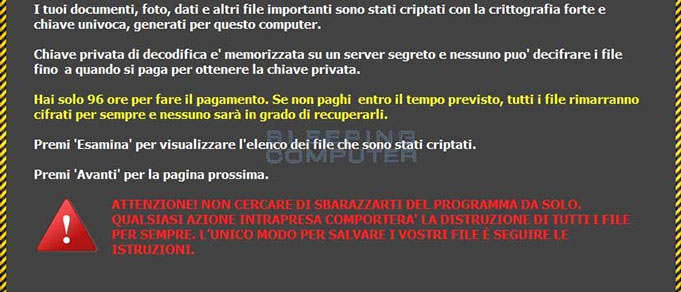

Il virus si classifica nella categoria Trojan Horse di tipo Ransomware, ovvero software maligno che chiede il pagamento di un riscatto: cifra variabile dai 300 ai 900 €. Cryptolocker è la versione più aggiornata e pericolosa dei precedenti virus FBI, virus Polizia di Stato, virus Carabinieri, ecc.

A differenza di questi, però, Cryptolocker blocca i file degli utenti contenuti nel PC locale e nei relativi supporti esterni e percorsi di rete (file, cartelle e altri PC) ad esso collegati: inclusi, quindi, dischi di rete, NAS, e nemmeno i server sono esenti.

I file infetti (generalmente testi, pdf, immagini, video e musica) vengono immediatamente criptati e non è più possibile leggerne il contenuto, previo pagamento del riscatto con il quale si dovrebbe ricevere dai truffatori la chiave di decriptazione. Scaduto il tempo limite (72 o 100 ore, a seconda delle varianti), indicato sulla schermata del virus con un conto alla rovescia, non è più possibile recuperare i file.

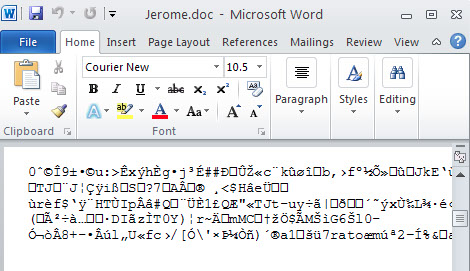

Un file word criptato da Crytolocker

Si tenga conto che i tempi di risposta dopo il pagamento NON sono per nulla certi, né sicuri.

Il virus, a seconda delle sue versioni, propone alcuni circuiti sui quali pagare il riscatto:

a) Bitcoin: è una moneta elettronica (simbolo: ฿) che usa la tecnologia peer-to-peer per non operare con alcuna autorità centrale o con le banche; la gestione delle transazioni e l'emissione di bitcoin viene effettuata collettivamente dalla rete. Bitcoin è open-source e la sua progettazione è pubblica. Questo vuol dire che nessuno possiede o controlla Bitcoin, in poche parole, non tracciabile.

b) Moneypak: disponibile per gli USA.

c) Ukash: voucher anonimi e prepagati.

Ho già il mio antivirus, mi sento al sicuro. Perché mai dovrei temere questo virus?

Perché attualmente i normali antivirus possono comportarsi in due modi:

a) Se non sono aggiornati possono non riconoscere Cryptolocker, con tutte le conseguenze del caso;

b) Possono rilevarlo e rimuoverlo, ma senza decriptare i file infettati! In quest'ultimo caso si otterrebbe il pc nuovamente pulito ma con dati illeggibili. Questo perché il virus crea un ID univoco per il pc che ha infettato. Tale ID è l'unico mezzo con il quale i cybercriminali possono decidere di inviare (dopo il pagamento) la chiave di decriptazione corretta.

Rimossa l'infezione, si rimuove anche l'ID e, a quel punto, non c'è più modo di recuperare i dati, nemmeno per gli stessi creatori del virus!

ECCO PERCHE’ UN ANTIVIRUS (ANCHE IL PIU’ AGGIORNATO) DA SOLO NON BASTA!

Come funziona Cryptolocker?

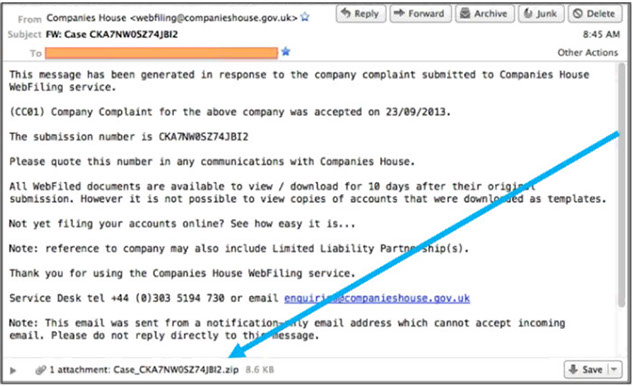

Esempio di allegato di posta malevolo

Il metodo di diffusione è la SPAM, quindi la posta elettronica.

L'infezione da Cryptolocker si contrae, generalmente, aprendo messaggi allegati alle e-mail che si ricevono sui propri account di posta: file ZIP che contengono, a loro volta, file eseguibili (.exe) nascosti sotto le sembianze di un innocuo PDF (o altro formato simile). Di solito si tratta di comunicazioni che cercano di persuadere l'utente ad aprire gli allegati nocivi. (Fatture mandate da anonimi fornitori o richieste di fantomatici corrieri a controllare lo stato di una spedizione da voi richiesta)

Il mio pc è stato infettato da Cryptolocker! Cosa devo fare?

1) Scollega SUBITO il tuo pc dalla rete, per evitare che altri PC in rete vengano infettati.

2) Contatta la nostra assistenza tecnica.

Ricorda, però, che la cura migliore è la PREVENZIONE, poiché ad oggi non esiste un vero e proprio metodo per decriptare i file infetti!

Quali sono i rimedi? In altre parole, come prevenire?

1) Non aprire MAI gli allegati di email ritenute sospette:

cancellate la mail sospetta o prima di procedere contattate il nostro supporto tecnico!

2) La cosa migliore per prevenire Cryptlocker è il BACKUP OFFLINE dei propri dati!

In altre parole: è consigliabile farsi copia periodica (meglio se giornaliera)

dei file su un dispositivo non collegato alla rete e subito scollegato dal pc, al termine della procedura di backup.

Questo è l'unico modo per essere sicuri al 100% .

per poterti illustrare tutte le nostre soluzione per prevenire questa problematica,

sia per proteggere il tuo posto di lavoro, sia per salvaguardare le foto del tuo computer casalingo.

© Conti Informatica Srl - Via del Prucino 4/B - 52037 - Sansepolcro - Tel: 0575-736617 - eMail: info@continf.com P.Iva 01893570513 | All Rights Reserved